English write-up

http://lowdeep.insomnihack.ch/

Insomni'hack 2020 Teaser

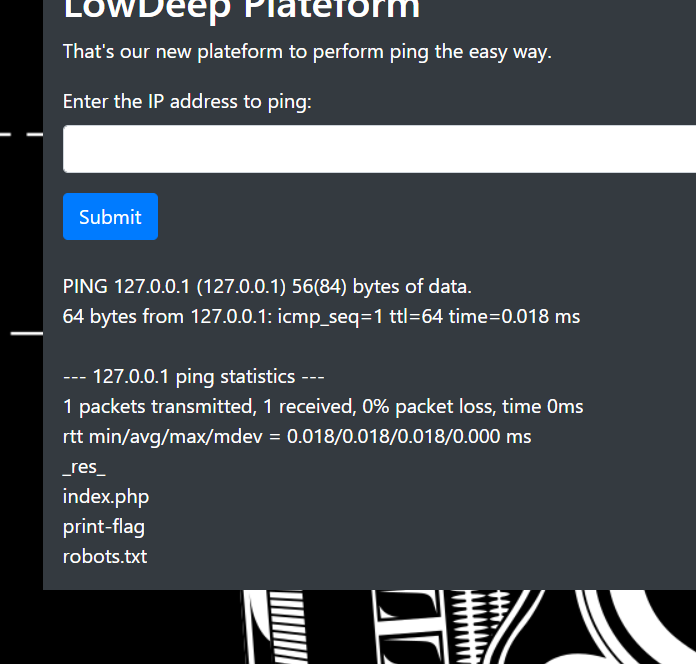

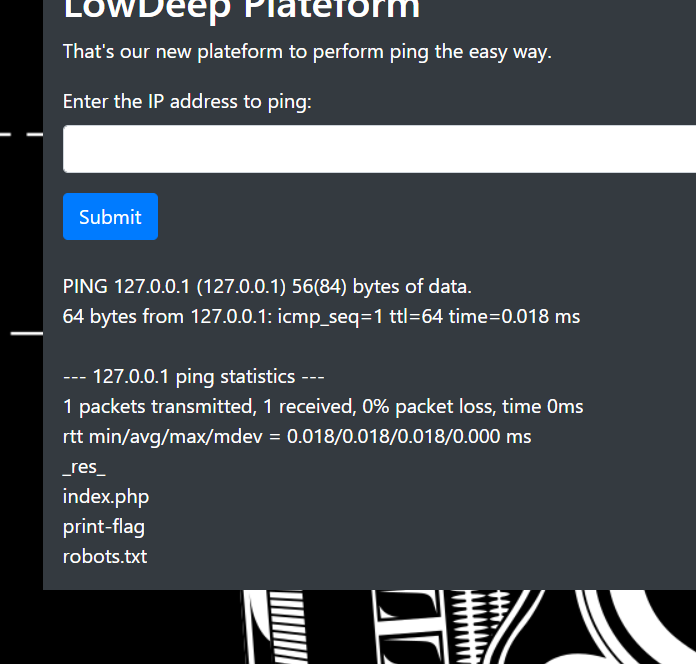

LowDeep Plateform That's our new plateform to perform ping the easy way.

lowdeep.insomnihack.ch

Reading the text, this is a kind of ping service.

Let's input the 127.0.0.1

Output of input "127.0.0.1" is command line stdout of linux ping command.

We can easily guess this it the bash shell command injection challenge.

I did some trials about well-known command injection symbols like ; | & $

Only ; character is not filtered by the server.

Let's input the 127.0.0.1;ls

Any other command like cat, /bin, bash is not applicable for that server. I tried "ls -alR" also.

I searched for some files like 'robot.txt', and there are some texts but it was not something important.

When I tried to connect the server with path /print-flag, I can get 64bit ELF binary file.

Just executing the binary, we can find somthing.

$ file print-flag

print-flag: ELF 64-bit LSB shared object, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/ld-linux-x86-64.so.2, for GNU/Linux 3.2.0, BuildID[sha1]=72c589834f878a6a3267944f305c29166a1ace8b, stripped

$ ./print-flag

INS{Wh1le_ld_k1nd_0f_forg0t_ab0ut_th3_x_fl4g}We've got the flag.

한글 풀이

http://lowdeep.insomnihack.ch/

Insomni'hack 2020 Teaser

LowDeep Plateform That's our new plateform to perform ping the easy way.

lowdeep.insomnihack.ch

글을 읽어보니, ping 서비스를 해주는 페이지라고 한다.

127.0.0.1를 한번 넣어보자.

결과는 리눅스 커맨드라인에서 ping 127.0.0.1한 결과가 나온다.

간단하게 커맨드 인젝션 문제임을 추측할 수 있다.

몇가지 커맨드 인젝션 관련된 심볼들을 넣어봤는데, (; | & $ 같은녀석들)

; 문자만 통하는 것 처럼 보였다. 나머지는 다 Forbidden이 뜬다.

127.0.0.1;ls를 입력해보자.

다른 cat이나 /bin/bash 같은 문자들도 다 필터링 되거나 permission denied가 뜨거나 했다. 그래서 ls -alR로 디렉토리 계층구조를 확인해보았다.

몇가지 특이해보이는 파일들이 있는데, robots.txt라던지 등이 있다. 하지만 실제로 들여다 보면 뭔가가 있기는 한데 플래그를 얻는데 필요하거나 중요한 내용들은 아니었다.

URL경로에 /print-flag 로 접근하니 64비트 ELF 바이너리 파일을 얻을 수 있었다.

실행을 시켜보니 플래그가 나왔다.

$ file print-flag

print-flag: ELF 64-bit LSB shared object, x86-64, version 1 (SYSV), dynamically linked, interpreter /lib64/ld-linux-x86-64.so.2, for GNU/Linux 3.2.0, BuildID[sha1]=72c589834f878a6a3267944f305c29166a1ace8b, stripped

$ ./print-flag

INS{Wh1le_ld_k1nd_0f_forg0t_ab0ut_th3_x_fl4g}

'해킹 & 보안 > CTF Write-ups' 카테고리의 다른 글

| [Trust CTF 2020] 127% Machine / ezrc / grade program write-ups (0) | 2020.02.28 |

|---|---|

| [NeverLAN CTF 2020] Web - SQL Breaker 1 / SQL Breaker 2 / DasPrime (0) | 2020.02.15 |

| [X-mas CTF 2019] Emulator - Emu 2.0 Write-up (0) | 2019.12.26 |

| [X-mas CTF 2019] MISC - SNT DCR SHP Write-up (0) | 2019.12.22 |

| [Newbie CTF 2019] Web - Normal Host. write-ups (4) | 2019.11.04 |